网络设备制造 僵尸网络难以根除的温床

僵尸网络(Botnets)作为互联网安全的主要威胁之一,其持续存在和难以根除的特性,在很大程度上与网络设备制造业的现状密切相关。尽管全球网络安全意识不断提升,技术防御手段也在持续进化,但僵尸网络却如同顽固的“数字瘟疫”,不断变换形态,侵蚀着网络空间的安全根基。而网络设备制造环节中存在的固有缺陷与系统性挑战,正是其得以持续蔓延的关键因素。

网络设备(包括路由器、摄像头、物联网设备等)的供应链复杂且全球化,从芯片设计、硬件制造到固件开发,往往涉及多个厂商与环节。这种分散性导致安全责任边界模糊,难以实施统一、严格的安全标准。许多设备制造商,尤其是成本敏感的中小厂商,常将上市速度和成本控制置于安全设计之上。设备出厂时默认使用弱密码、存在已知但未修补的漏洞、或开放不必要的网络端口,这为僵尸网络的传播提供了初始的“感染入口”。Mirai等僵尸网络的爆发,正是利用了数以百万计物联网设备的默认安全缺陷。

设备生命周期的安全管理严重滞后。许多消费级网络设备在售出后,制造商提供的安全更新支持周期短,甚至没有后续更新机制。用户也普遍缺乏安全意识,极少主动更新固件。这导致大量设备长期运行在含有已知漏洞的旧版软件上,成为僵尸网络操控者眼中稳定且持久的“肉鸡”(被控主机)。即便漏洞被披露,从补丁开发到最终部署到海量终端设备上,也存在巨大的时间差,为攻击者留下了充足的利用窗口。

更深层次的问题在于,当前网络设备制造的经济模式与安全目标存在内在冲突。激烈的市场竞争促使厂商不断推出功能新颖、价格低廉的产品,而深度集成安全特性(如安全启动、硬件可信模块、自动安全更新)会增加研发成本与物料成本。在没有强有力法规或市场压力驱动的情况下,厂商缺乏投入足够资源进行“安全左移”(即在设计开发初期就融入安全)的根本动力。因此,大量设备本质上就是“天生不安全”的。

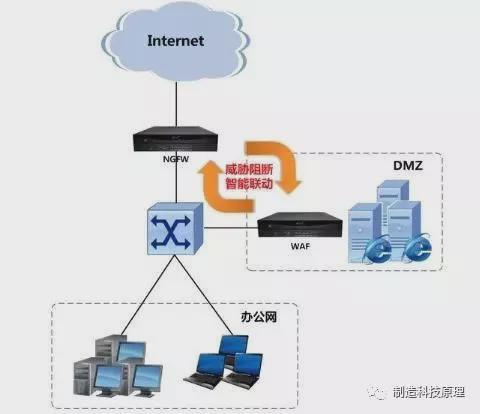

僵尸网络本身的进化也加剧了对抗的难度。现代僵尸网络采用去中心化的P2P结构、利用域名生成算法(DGA)动态变换指挥控制(C&C)服务器、并能够感染多种架构的设备,其韧性大大增强。它们不仅窃取数据、发动分布式拒绝服务(DDoS)攻击,更日益成为勒索软件传播、加密货币挖矿、以及高级持续性威胁(APT)的跳板。攻击者甚至开始针对网络设备本身(如路由器)的固件进行植入,实现更深层次的潜伏。

要打破这种僵局,需要从网络设备制造的源头进行系统性变革。这包括:

- 推动强制性安全标准与法规:政府与国际组织应制定并强制执行网络设备的最低安全基线,要求厂商提供明确的安全支持期限,并对出厂设备的默认配置提出严格要求。

- 建立透明的供应链安全:鼓励厂商采用软件物料清单(SBOM),明确组件来源与漏洞信息,提升整个供应链的可视性与问责制。

- 革新商业模式:探索将安全更新作为一项长期服务而非一次性成本的模式,通过订阅制等方式确保设备在全生命周期内得到维护。

- 强化用户教育与协同响应:提高终端用户的安全意识,同时建立更高效的漏洞披露与补丁协同分发机制,缩短威胁暴露时间。

僵尸网络的顽强生命力,折射出网络设备制造业在安全投入、责任划分与长期维护上的结构性短板。互联网的健康发展,离不开每一台接入设备的坚实安全基础。只有当设备制造商、监管机构、安全研究社区和最终用户形成合力,从制造源头筑牢防线,我们才有可能真正扭转与僵尸网络这场旷日持久的“军备竞赛”,让互联网的根基不再被持续侵蚀。

如若转载,请注明出处:http://www.mmnmmn.com/product/9.html

更新时间:2026-06-05 19:58:17